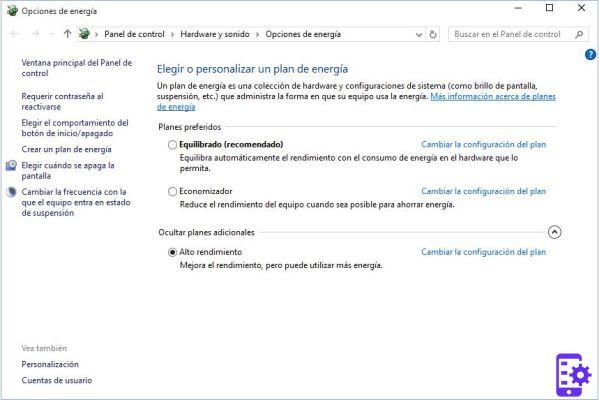

c'est bien de préciser que les applications de bureau sur ARM disponibles aujourd'hui sont uniquement Office RT, intégré au système d'exploitation, et d'autres programmes préinstallés tels que le navigateur. Toutes les applications tierces doivent passer par le Windows Store et être de style interface utilisateur moderne uniquement, il n'y a pas d'échappement, et c'est une restriction importante.

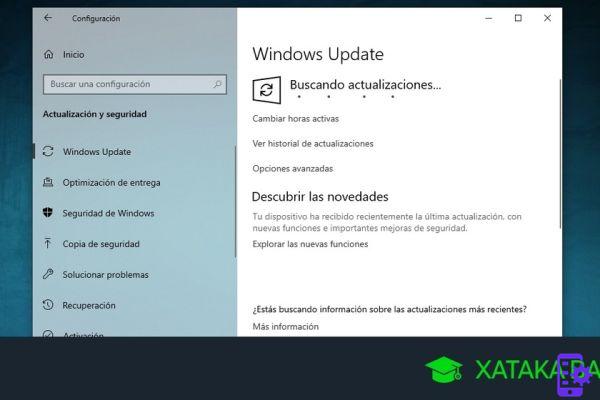

Microsoft a établi quatre niveaux – Non signé(0), Authenticode(4), Microsoft(8), Windows(12) – par déterminer si une application peut fonctionner ou non, et avec quelles restrictions. Sur les systèmes équipés d'un microprocesseur x86 d'Intel ou d'AMD, la valeur par défaut définie est zéro, ce qui permet à toute application de fonctionner correctement tant qu'elle est correctement compilée. Sur les appareils ARM, la société de Redmond a plutôt défini la valeur 8.

Il est "nombre" présent à l'intérieur du noyau, non directement contrôlable par l'utilisateur et qui ne peuvent pas être modifiés de façon permanente sur les appareils sur lesquels Secure Boot est activé. Cependant, comme l'a révélé le chercheur en sécurité, cet enjeu peut être contourné par la mémoire. "L'incompatibilité artificielle établie par Microsoft ne fonctionne pas car Windows RT n'est en rien diminué dans ses fonctions. C'est un portage clair, bravo. Au fond du noyau, cependant, dans une section cryptée du Secure Boot, se trouve un octet qui représente le niveau minimum de signature », a déclaré Clrokr.

Le pirate termine alors en déclarant que Windows RT est un port évident de Windows 8. "Microsoft a imposé l'intégrité du code pour séparer artificiellement ces plates-formes. Cela n'empêchera pas les pirates de modifier les applications du Store et leurs vérifications de licence, car les applications du Store sont les seules choses qui peuvent fonctionner sans signature. Le fait que cette méthode a également fonctionne sur Windows 8 montre à quel point les systèmes sont similaires. Vous pouvez renforcer l'intégrité du code sur Windows 8 pour avoir une expérience de type Windows RT », a déclaré le chercheur.

"La décision d'arrêter le fonctionnement des applications de bureau traditionnelles n'est pas technique, mais c'est une mauvaise décision marketing. Windows RT a besoin de l'écosystème Win32 pour améliorer sa position en tant qu'outil de productivité », a déclaré Clrokr.

Les problèmes soulevés sont donc au nombre de deux : le premier concerne la vulnérabilité elle-même et tout ce qui pourrait en découler, comme le piratage et autres opérations typiques de jailbreak. Apparemment, nous sommes loin d'avoir un système à la portée de tous pour reproduire ce que le chercheur a réalisé, afin que l'équipe Windows puisse dormir sereinement, même si ce n'est pas pour longtemps.

Le second, peut-être encore plus important et plus fort que le premier, remet en cause un prétendu choix marketing de la société de Redmond, qui aurait décidé de séparer fictivement deux écosystèmes qui, autrement, selon le chercheur, pourraient n'en faire qu'un, avec des avantages évidents pour le consommateur. Il ne reste plus qu'à attendre une réponse de l'entreprise dirigée par Steve Ballmer, qui, nous l'espérons, entrera dans le fond non seulement du problème, mais aussi des autres accusations.

Windows RT peut exécuter des applications en mode bureau