Qu'est-ce que c'est et que peut-on faire pour l'empêcher

Qui aurait pensé qu'un simple numéro de téléphone deviendrait la porte d'entrée des cybercriminels ? C'est pourtant ainsi. Allons-y dans l'ordre.

Depuis quelques années (et récemment, il y a également eu une résurgence) une fraude informatique appelée OUI échange qui est basé sur l'authentification mobile. Si l'arnaque réussit, les voleurs, en s'emparant de votre numéro de portable, l'utiliseront pour accéder à vos données personnelles sensibles et même à votre compte bancaire.

Voici où vous pouvez acheter votre nouveau smartphone au meilleur prix

Comment fonctionne l'arnaque à l'échange de carte SIM ?

Essayez de vous connecter à votre compte, qui sûrement (après l'entrée en vigueur du Directive PSD2 concernant la sécurité des paiements en ligne) utilise un type de authentification textuelle en deux étapes. Une expression compliquée pour dire qu'en substance, après avoir entré le nom d'utilisateur et le mot de passe (ou le code de propriétaire et le code PIN, ou des combinaisons similaires), la banque envoie un code d'accès à votre téléphone portable (également via SMS), afin qu'il soit possible de compléter le procédure de connexion.

Que se passerait-il si les escrocs pouvaient changer la carte SIM associée à votre téléphone mobile? Simple : ils auraient un contrôle total sur ce numéro et, pire encore, ils pourraient recevoir le code d'accès (ou PIN) de votre compte courant.

D'un point de vue technique, les cybercriminels profitent d'une faiblesse de l'authentification et de la vérification en deux étapes, où le titulaire légitime de la carte SIM devrait recevoir un SMS ou un appel vers son numéro de mobile.

Prémisse : la carte SIM contient les données utilisateur des téléphones mobiles qui utilisent le système GSM. Sans la carte SIM, le téléphone mobile ne serait pas autorisé à utiliser le réseau mobile. Pour cette raison, un cybercriminel avec votre numéro de téléphone aurait déjà un avantage. Pour le voler, les escrocs essaient de rassembler autant d'informations que possible sur vous, même en utilisant des techniques d'« ingénierie sociale ».

En pratique, ils appellent votre opérateur mobile, se faisant passer pour vous, prétendant avoir perdu ou endommagé leur (c'est-à-dire votre) SIM, et demandant d'activer une nouvelle SIM (en leur possession). De cette façon, votre numéro de téléphone est amené à l'appareil de l'escroc qui contient, comme nous venons de le dire, une nouvelle carte SIM. Alternativement, ils peuvent prétendre qu'ils ont besoin d'aide pour passer à un nouveau téléphone portable.

InformaticsKings Mobile : technologie 4G et débit jusqu'à 150 Mbit, découvrez les nouvelles offres en détail !

Comment les escrocs répondent-ils aux questions de sécurité ?

Par diverses méthodes : par e-mails de phishing (ça parait incroyable mais encore aujourd'hui beaucoup sont trompés par de faux emails et fournissent très légèrement des données sensibles), des recherches sur les réseaux sociaux, sur le dark web ou via des malwares/spywares installés plus ou moins inconsciemment sur leur PC.

Une fois que vous avez obtenu votre numéro de téléphone portable, les escrocs peuvent accéder aux communications entre vous et la banque et, plus important encore, ils peuvent intercepter les messages texte. C'est ainsi qu'ils reçoivent les codes ou les réinitialisations de mot de passe envoyés à ce téléphone (plus précisément : à cette carte SIM) via un appel téléphonique ou un SMS pour l'un de vos comptes.

Comment les cybercriminels volent-ils de l'argent ?

En ouvrant un deuxième compte courant à votre nom dans votre banque (où, étant déjà clients, les chèques pourraient être "plus doux"), et les virements entre un compte et un autre à votre nom ne pourront déclencher aucune alarme.

Les réseaux sociaux et l'arnaque au swap SIM

Un escroc peut collecter des informations vous concernant grâce aux données que vous saisissez d'abord dans votre profil. Ou dans vos messages. Une mauvaise idée est d'utiliser, comme question de sécurité, votre date de naissance ou d'autres données que n'importe qui peut facilement retracer (le nom de l'enfant, ou du chat domestique, etc.).

Comment pouvez-vous dire que vous êtes victime d'une arnaque à l'échange de carte SIM ?

Dans certains cas, des signes avant-coureurs peuvent être détectés et les techno-criminels empêchés de mener leur attaque. Les voici:

1) Quelqu'un poste pour vous : Soudain, vous remarquez que des publications apparaissent sur vos comptes de réseaux sociaux que vous n'avez jamais rêvé d'écrire ? C'est un signe que quelqu'un a piraté votre compte

2) Vous ne pouvez ni appeler ni envoyer de SMS: En dehors d'un épuisement évident du crédit ou d'un problème majeur avec l'opérateur, c'est le signe d'une forte possibilité que des escrocs aient désactivé votre carte SIM et utilisent votre numéro de mobile

3) Vous êtes averti d'un message d'activité suspecte: si votre opérateur téléphonique vous avertit que votre SIM ou votre numéro de mobile a été activé sur un autre appareil, c'est un signe clair que vous avez été ciblé

4) Vous ne pouvez pas vous connecter à vos comptes: Si vos identifiants de compte courant et de carte de crédit ne fonctionnent plus, il est fort probable qu'ils vous aient été volés.

Comment pouvez-vous vous protéger contre les escroqueries d'échange de carte SIM ?

Il existe plusieurs façons d'éviter d'être victime de cyber-escrocs. Voici lesquels :

- Attitudes pour rester en ligne: Méfiez-vous des e-mails trompeurs et autres moyens par lesquels les criminels peuvent essayer d'accéder à vos données personnelles qui seraient utilisées pour convaincre votre banque ou votre compagnie de téléphone que vous êtes celui qui fait certaines demandes. En gros, ne partagez jamais d'informations telles que numéro de téléphone, date de naissance ou autres données sur les réseaux sociaux, ou en général sur le net, qui seraient utilisées par des cybercriminels pour "usurper votre identité" avec le plus de crédibilité possible.

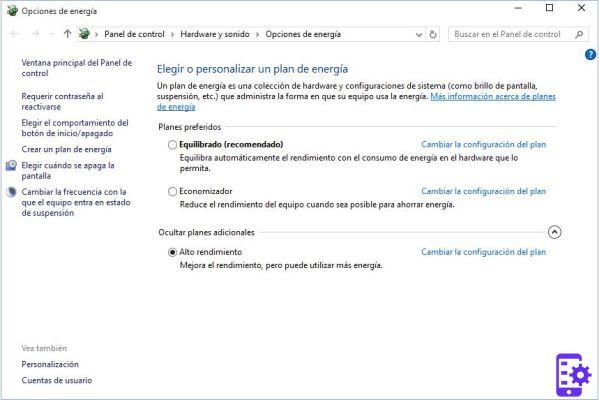

- Sécurité du compte: Augmentez le niveau de sécurité de votre compte mobile avec un seul mot de passe très fort et avec des questions et réponses de sécurité plus complexes et moins intuitives que possible

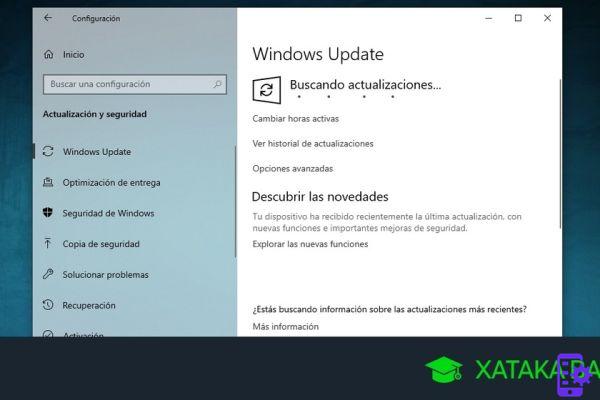

- PIN: Si votre compagnie de téléphone vous permet de définir un code PIN distinct, faites-le maintenant. De cette façon, vous aurez ajouté une couche de sécurité supplémentaire à vos communications.

- IdentitéNe construisez pas votre sécurité et votre authentification d'identité uniquement autour de votre numéro de mobile. Cela inclut les SMS, qui ne sont pas cryptés.

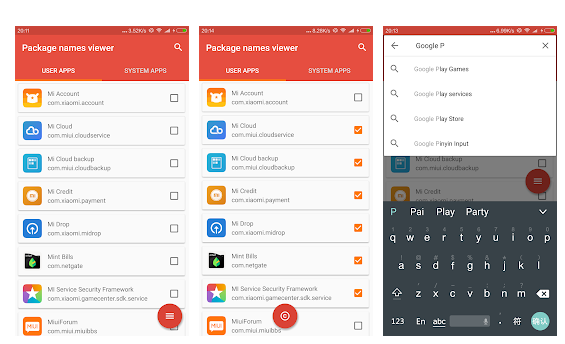

- Application d'authentification : pour augmenter encore le niveau de sécurité, vous pouvez utiliser des applications telles que Authentificateur Google o Authy, qui propose une authentification en deux étapes liée à votre appareil physique et NON à votre numéro de mobile.

- Authentification matérielle: C'est probablement, à ce jour, le plus sûr, car il implique l'utilisation de clés physiques non interceptables pour se connecter aux différents services. L'un d'eux est Yubico, un autre est là Clé de sécurité Titan par Google (pas encore en vente en Italie)

- Avis de la banque et de la compagnie de téléphone: il est évident qu'ils sont tous les deux importants, d'autant plus si ce dernier peut vous en envoyer d'autres concernant, par exemple, la réactivation d'une SIM.

Et si vous souhaitez acheter un nouveau téléphone portable, vous trouverez ici les meilleurs prix et les dernières nouveautés