Il y a quelques jours nous vous parlions des concepts de base de la cryptographie et du fonctionnement d'une communication cryptée entre deux utilisateurs ; aujourd'hui, nous reparlons de sécurité car les nouvelles que nous sommes sur le point de vous donner concernent deux des applications de messagerie les plus populaires, à savoir WhatsApp e Telegram.

WhatsApp et Telegram ont tous deux un cryptage de bout en bout (E2E) par défaut et pour cette raison, les conversations sont beaucoup plus difficiles à suivre pour les étrangers. Parfois, cependant, ce n'est pas l'application qui présente une vulnérabilité de sécurité mais c'est quelque chose de complètement différent. Dans ce cas, comme vous pouvez le voir dans la vidéo ci-dessus et ci-dessous, "quelque chose d'autre" est le Système de signalisation 7 (SS7), un réseau mondial de transporteurs qui agit comme un hub central pour connecter le monde.

Le truc "sympa", c'est que la vulnérabilité SS7 n'est certainement pas un secret et est connue depuis des années : elle n'est malheureusement pas facile à corriger mais nous en reparlerons plus tard.

Pourquoi cela arrive-t-il?

En général, les applications de messagerie cryptées sont à l'épreuve des hackers/crackers car la clé pour décrypter le message repose à chaque extrémité de la conversation (vous et votre ami). Intercepter le message au centre - l'attaque bien connue -middle man-in le- - c'est toujours possible mais l'attaquant n'aurait rien gagné qu'un message qu'il ne peut déchiffrer.

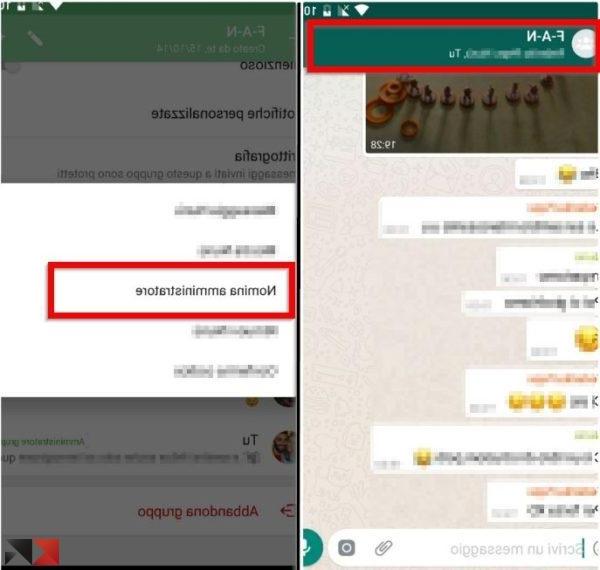

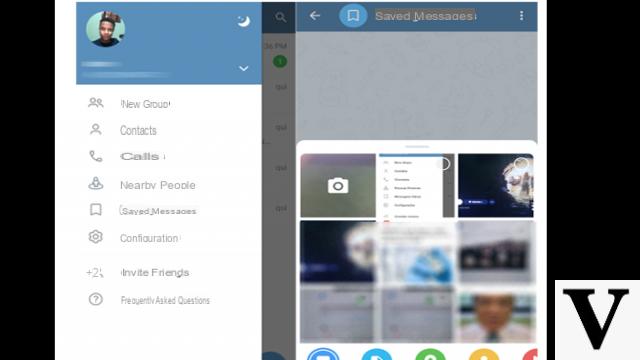

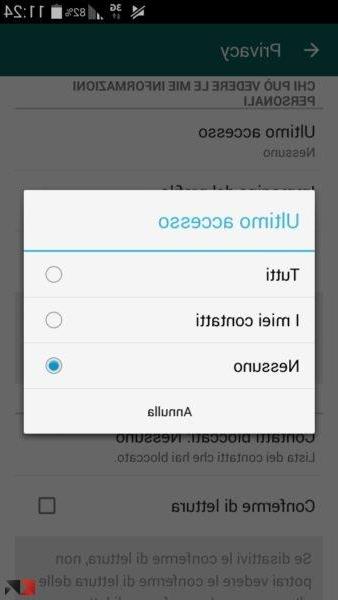

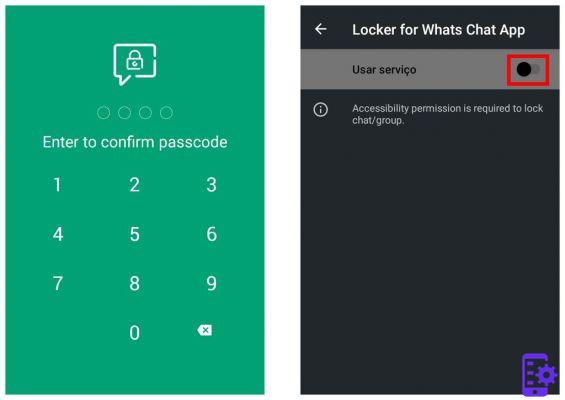

Cependant, ces deux hacks que vous voyez dans les vidéos ne font pas référence à une attaque contre le cryptage WhatsApp ou Telegram mais attaquent la vulnérabilité SS7. La procédure est la suivante : tout se fait en trompant le réseau de télécommunications en faisant croire au téléphone de l'attaquant qu'il porte le même numéro que l'un des deux utilisateurs victimes. Désormais, l'attaquant doit simplement créer un nouveau compte WhatsApp ou Telegram et recevoir le code secret qui authentifie son téléphone portable en tant que titulaire légitime du compte.

Une fois la procédure terminée, l'attaquant peut vérifier le compte et avoir la possibilité d'envoyer et de recevoir des messages.

Pourquoi la vulnérabilité SS7 ne peut-elle pas être corrigée ?

SS7 est un réseau mondial d'entreprises de télécommunications, ce qui signifie que personne ne possède ou ne gère réellement les télécommunications. Chaque changement va à l'encontre de la bureaucratie et du manque d'options décentes et il n'y a pas d'organe qui « gouverne » et gère le réseau mondial au-dessus des partis : bref, chacun fait son truc ou ce que la bureaucratie exige. Jusque-là, la vulnérabilité restera.